中小网站/应用如何抵御CC攻击

更新至:2026-02-12

导读摘要

CC 攻击(HTTP Flood) 已成为中小网站最常见、最具破坏性的威胁之一。本文针对中小规模业务场景,系统讲解如何利用 阿里云 DDoS 高防(国际版) 构建高性价比的 CC 防御体系。

一、 什么是 CC 攻击?

CC 攻击是应用层(Layer 7)的一种 DDoS 攻击。

- 攻击原理:攻击者通过代理服务器或僵尸网络(Botnet),模拟真实用户向目标服务器发送大量合法的 HTTP/HTTPS 请求。

- 打击目标:通常针对网站中最消耗资源的操作,如:

- 1、数据库搜索、分页查询。

- 2、登录、注册页面。

- 3、验证码请求。

- 后果:服务器带宽看似正常,但 CPU 负载爆表,数据库连接数瞬间占满,导致正常用户访问时出现 502 Bad Gateway 或长时间无响应。

二、 阿里云 DDoS 高防介绍

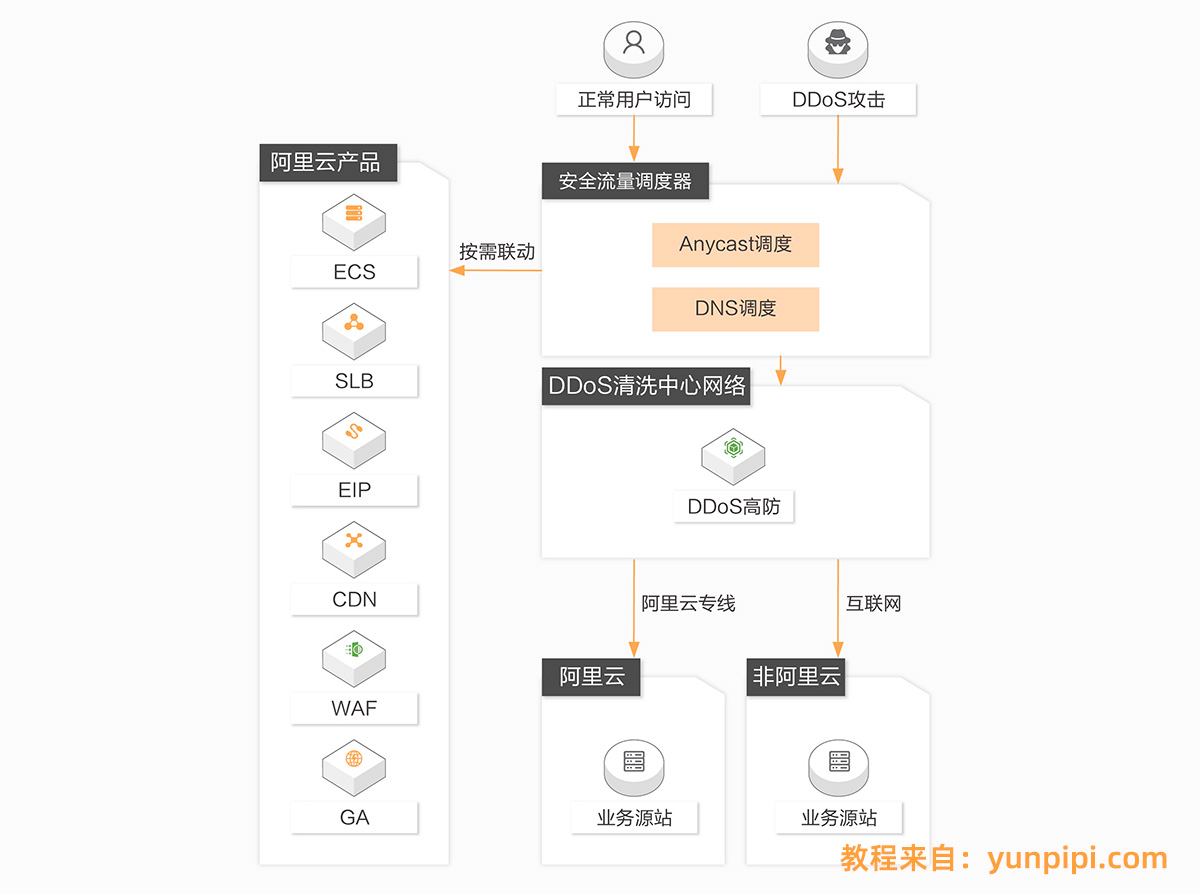

阿里云 DDoS 高防 (Anti-DDoS Pro/Premium) 是专门针对互联网服务器在遭受大流量 DDoS 攻击或 CC 攻击时,提供的流量清洗服务。

- 双重防护:不仅能防 L3/L4 层的流量洪峰(如 1T 以上的流量),还具备深度的 L7 层 CC 攻击清洗能力。

- 分层治理:通过全网流量调度,将攻击流量引流至阿里云洗刷中心,只将过滤后的“干净”流量回传给你的源站。

三、 高防如何防御 CC 攻击?

阿里云高防在应对 CC 攻击时,主要依靠以下三道防线:

- 人机识别(Challenge 机制): 这是防御 CC 的“杀手锏”。高防会对可疑请求发起 JS 校验或 Cookie 验证。正常的浏览器可以无感通过,而攻击脚本(Script)通常无法处理复杂的 JS 逻辑,从而被直接拦截。

- 频率限制(Rate Limiting): 根据 IP、Session 或自定义指纹,限制单个访问者在单位时间内的请求次数。

- 精准访问控制(ACL): 你可以根据攻击特征手动设置规则,例如:

- 1、封禁特定的 User-Agent(攻击工具常用特征)。

- 2、封禁特定的 User-Agent(攻击工具常用特征)。

- 3、针对特定地区(如海外 IP)进行一键封禁。

- 智能威胁情报: 基于阿里全网的数据,自动识别已知的“恶意肉鸡”IP 列表,在它们到达你的服务器前就预先封杀。

四、 高防接入方式(实操指南)

接入高防的核心逻辑是:用户请求 -> 高防 IP -> 过滤后流量 -> 源站服务器。

1. 域名接入 (适合网站业务)

这是最常用的方式,支持 HTTP/HTTPS。

- 购买实例:在阿里云控制台选购 DDoS 高防(新版)实例。

- 配置转发规则:

- 填写你的域名。

- 选择回源方式:填写你原始服务器的公网 IP。

- 设置端口(通常是 80 或 443)。

- 上传证书:如果是 HTTPS 网站,需在高防配置中上传 SSL 证书(否则高防无法解密并分析 L7 层的 CC 攻击)。

- 修改 DNS:将域名的 CNAME 记录 修改为高防提供的 CNAME 地址。

2. 端口接入 (适合非网站业务)

如果你的应用是游戏、App 等非 Web 协议:

- 1、在控制台配置 非网站业务 转发规则。

- 2、设置协议类型(TCP/UDP)及转发端口。

- 3、在 App 客户端将目标 IP 修改为高防提供的 高防 IP。

五、 关键一步:防止“源站 IP 泄露”

这是很多中小网站接入后依然被打死的原因。 如果攻击者直接攻击你的原始服务器 IP,高防就形同虚设。

- 设置安全组:在接入高防后,进入你的云服务器(ECS)安全组设置,仅允许高防的回源 IP 段访问你的服务器。

- 关闭非必要端口:只开放业务必须的端口。

- 更换源站 IP:如果接入前源站 IP 已经泄露并被攻击,建议先更换一个新的内网/外网 IP,再接入高防。

总结: 对于中小应用,抵御 CC 攻击不能只靠硬抗。高防 IP + 精细化 WAF 规则 + 源站安全隔离 才是最稳妥的方案。